五、系统安全分析与设计

5.1、信息系统安全属性

安全属性包括

- 保密性:最小授权原则、防暴露、信息加密、物理保密

- 完整性:安全协议、校验码、密码验、数字签名、公证

- 可用性:综合保障(IP过滤、业务流控制、路由选择控制、审计眼踪

- 不可抵赖性:数字签名

5.2、加密技术

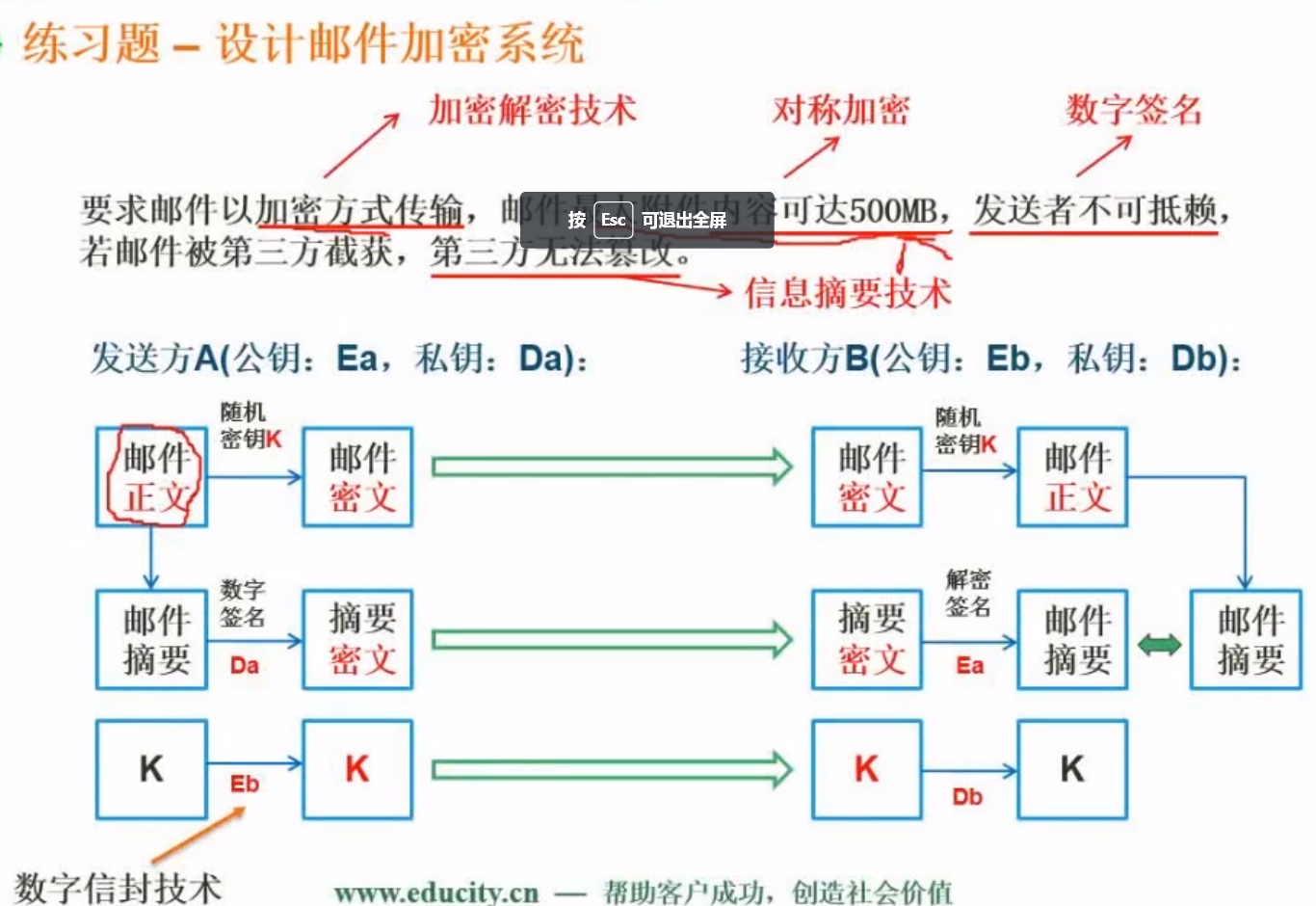

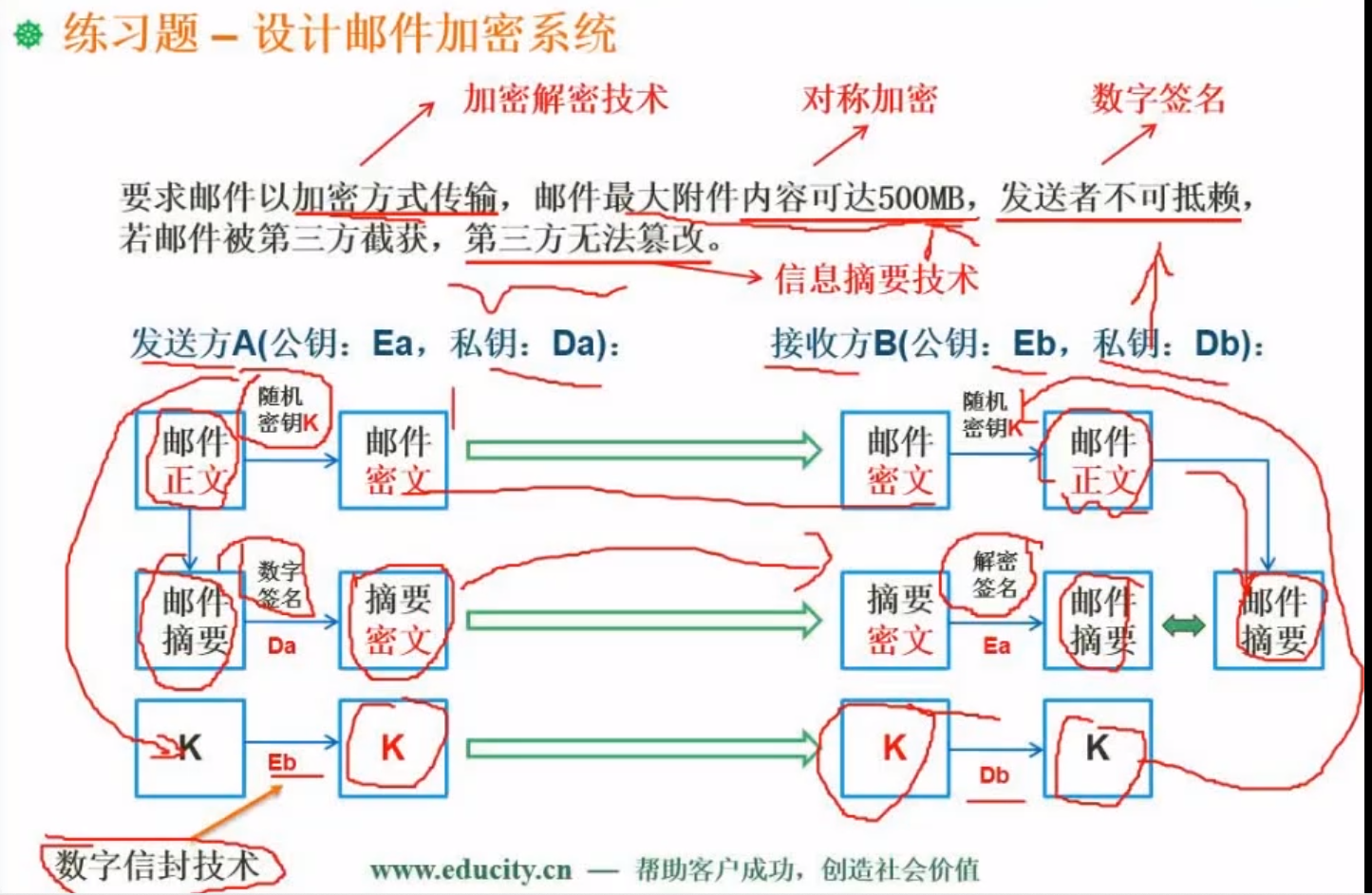

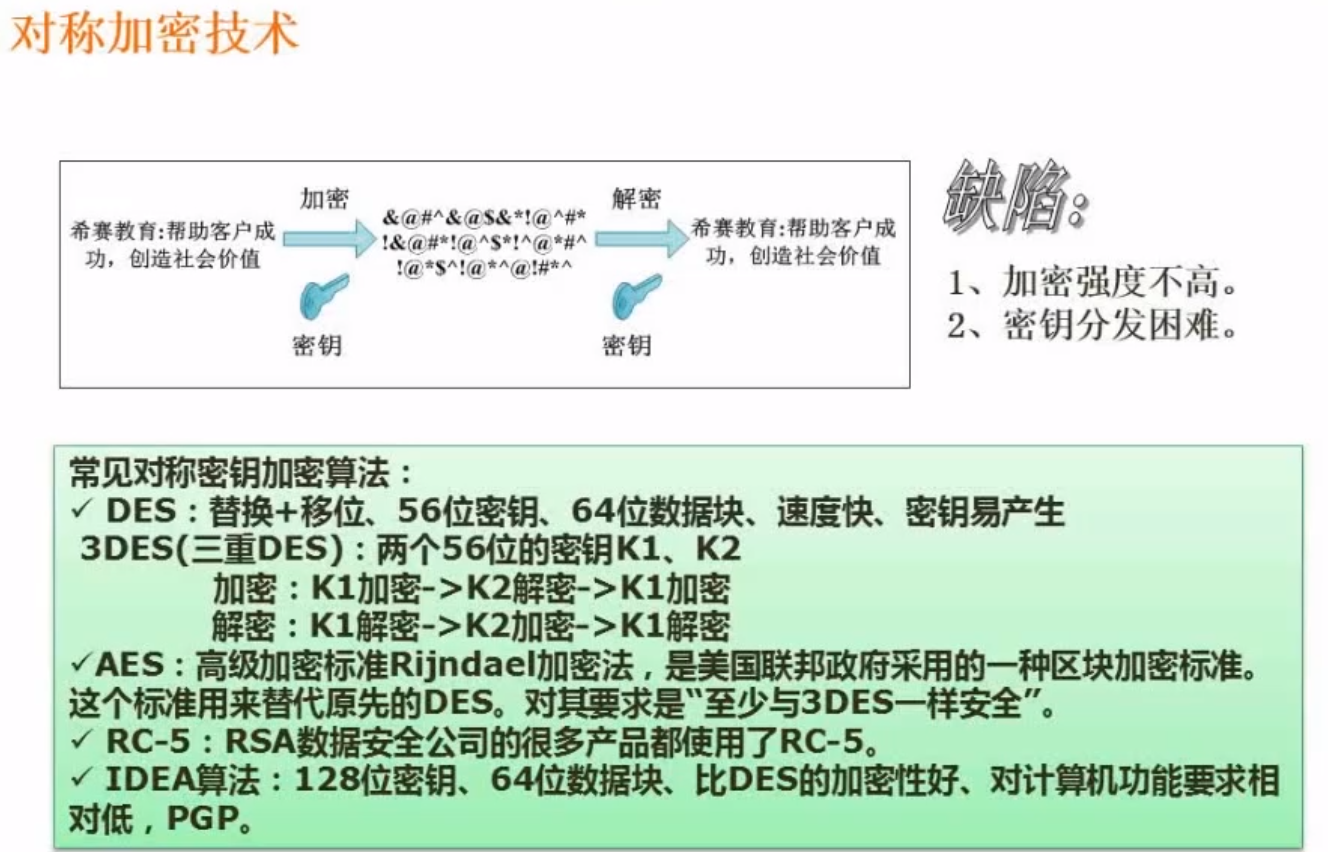

对称加密技术

我们日常压缩包加密方式是对称加密技术

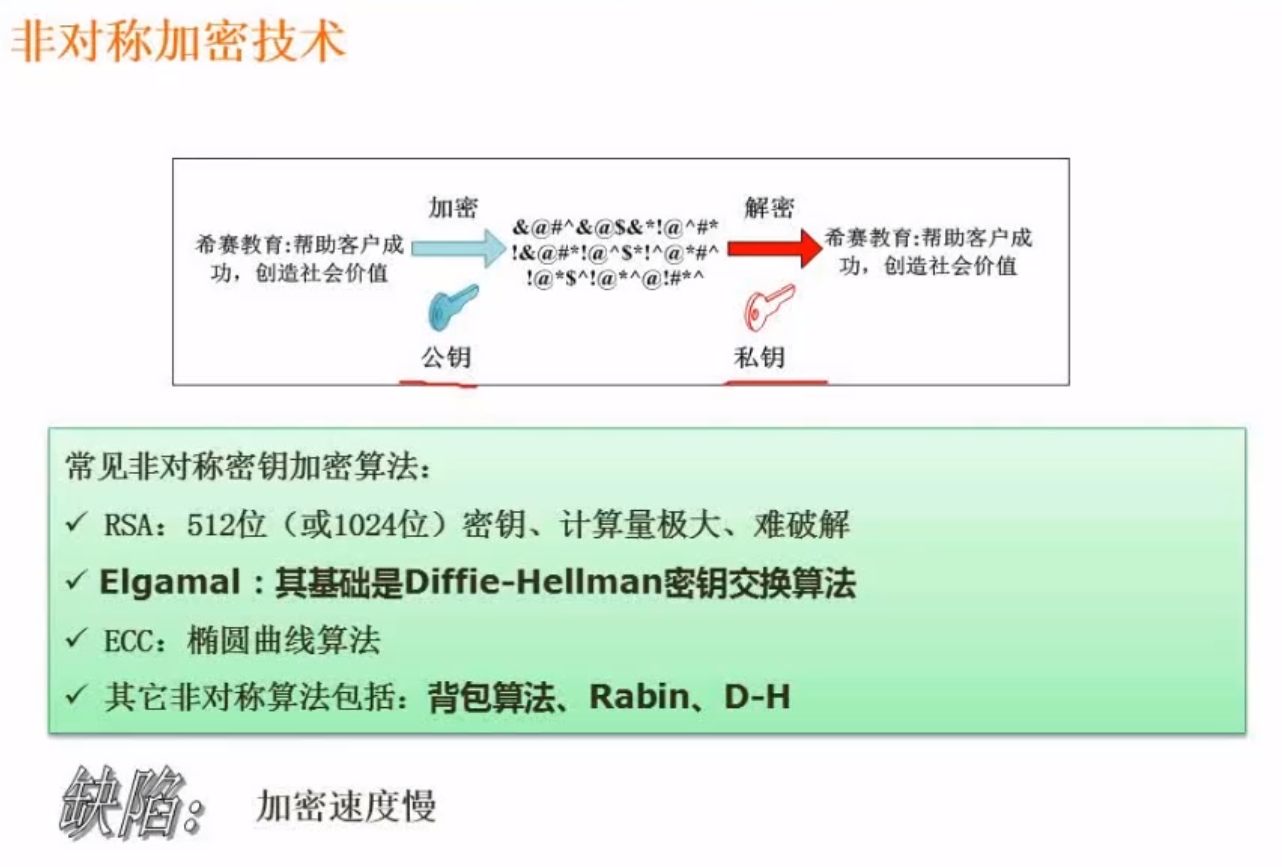

非对称加密技术

每个人都有自己的公钥,这个是公开的,可以直接发送,

在发送信息的时候,先把公钥给别人,然后别人用我们自己的公钥把信息加密之后,发给我们,我们用自己的私钥进行解密信息。从而起到保密作用。

公钥相当于 我们的邮箱,这是公开的其他人可以知到,但是私钥就是属于保密信息了

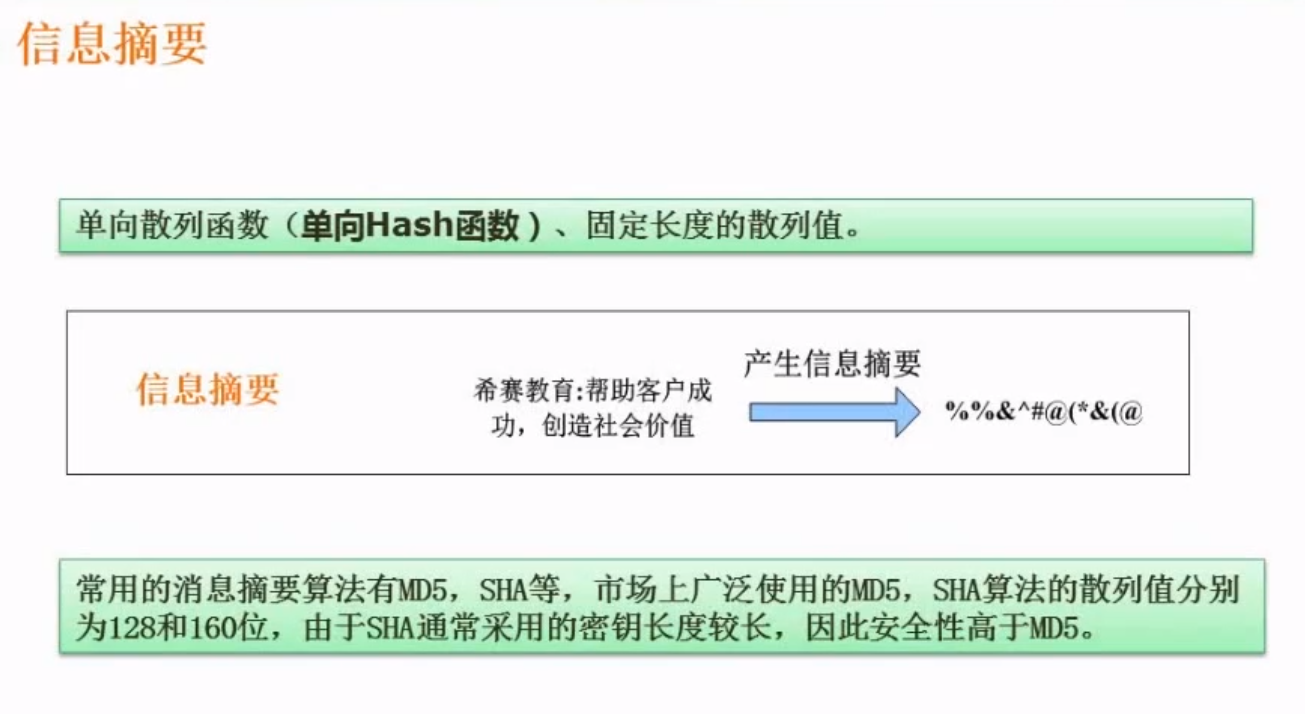

5.3、信息摘要

通过单向Hash函数可以将信息生成一段特征码,即为摘要,摘要因为生成的很短所以是单项的,不可逆。

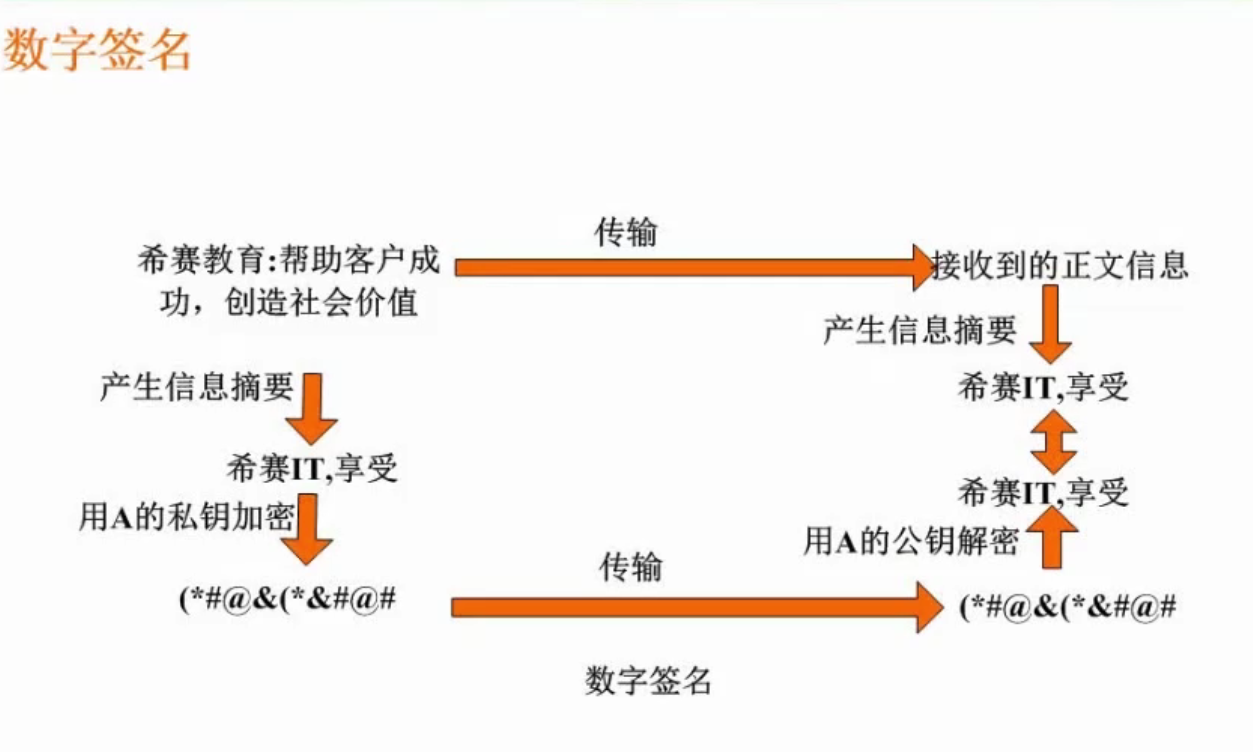

5.4、数字签名

发送方通过自己的私钥对信息进行加密,加密之后就仅仅可以通过A的公钥进行解密,而正是因为可以通过A的公钥进行解密,恰恰就说明这个信息是A发送的,

我们通常不会把用A的私钥进行加密的过程叫加密过程,而是叫数字签名过程

我们也不会吧用A的公钥进行解密的过程叫做解密过程,而是叫做数字签名的验证过程

签名 是没有保密的职能的,只有识别身份的功能

在发送大信息的时候我们往往对摘要进行签名而不是对整个信息进行签名, 这是因为非对称的加密不适合对大批量的信息进行加密处理。

所以往往将信息摘要和数字签名结合起来使用

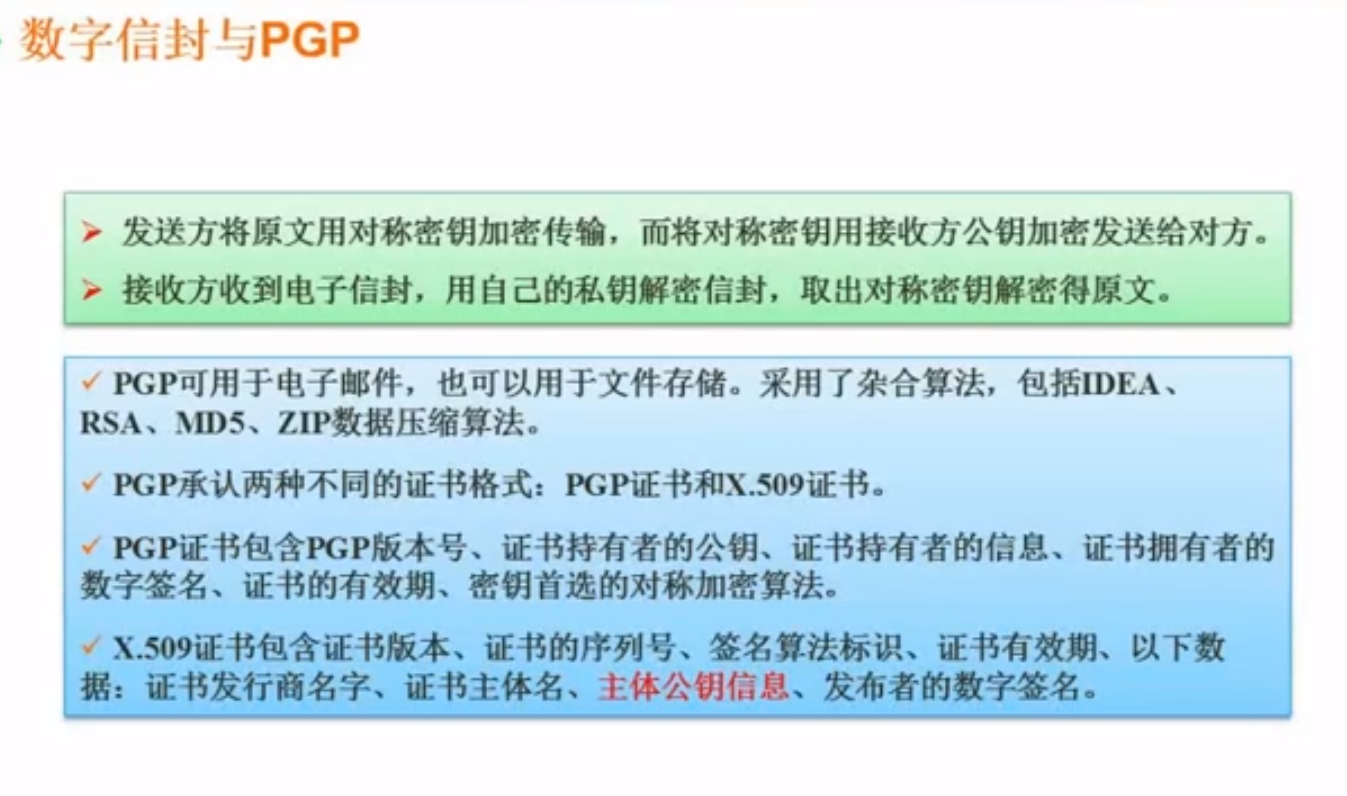

5.5、数字信封与PGP

PGP承认两种不同的证书格式

- PGP证书

- X.509证书。

PGP证书包含

- PGP版本号

- 证书持有者的公钥

- 证书持有者的信息

- 证书拥有者的数字签名

- 证书的有效期

- 密钥首选的对称加密算法。

X.509证书包含

- 证书版本

- 证书的序列号

- 签名算法标识

- 证书有效期

- 以下数据:

- 证书发行商名字

- 证书主体名

- 主体公钥信息

- 发布者的数字签名。

例题

先将信息进行对称加密,然后再将对称加密的密钥进行签名,然后在使用PGP证书,进行传输。

答案:

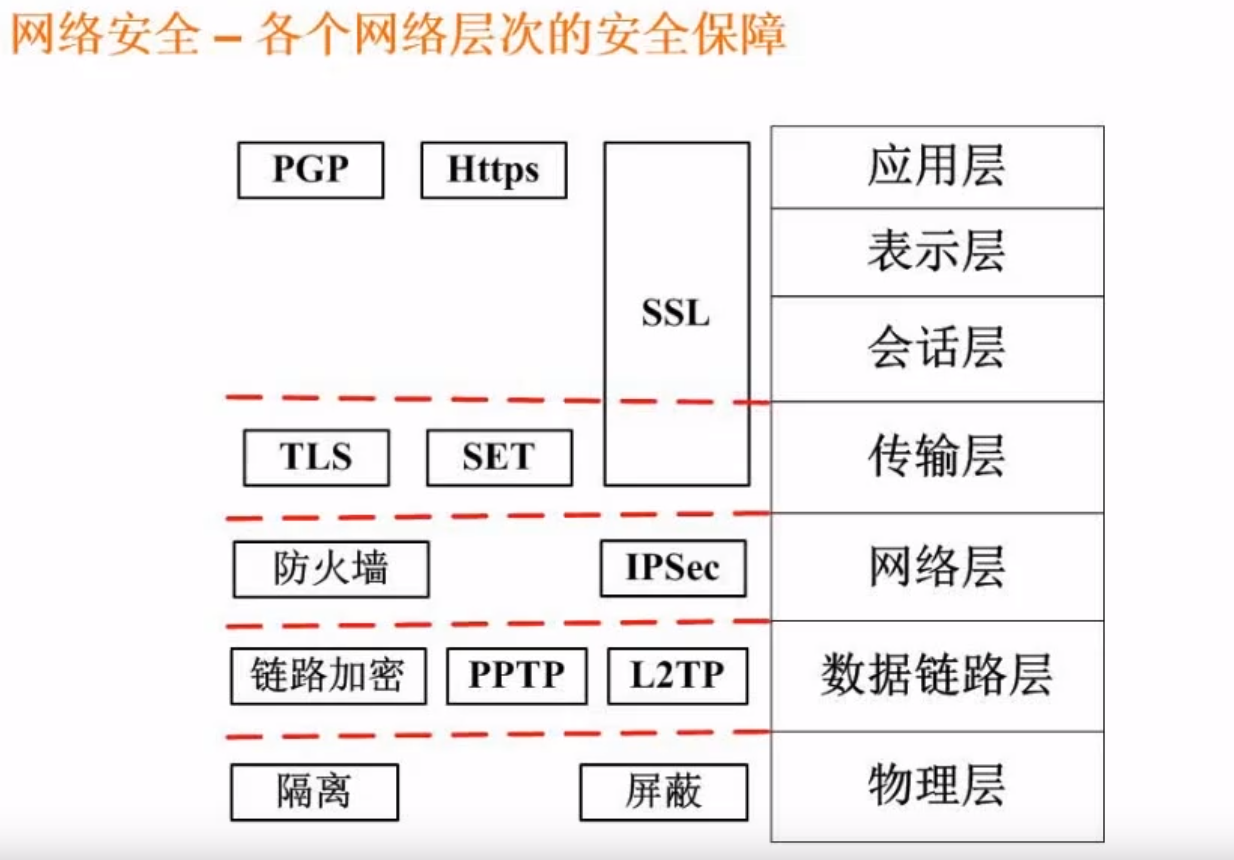

5.6、网络安全-各个网络层次的安全保障

安全保障

-

物理层是 通过物理方式进行隔离 或者屏蔽

-

从二层开始就是使用的协议进行安全保障

-

网络层协议

- 防火墙

- IPSec

-

传输层协议

- TLS : 标准的传输层安全协议

- set协议: 是面向电子商务的协议

-

应用层

-

HTTPS 是HTTP和SSL的结合产物

-

PGP 既可以用于邮件的加密也可以用作文件的加密

-

做题的时候先不要直接将SSL 包含到传输层当中,他是穿插到好几个层当中的。

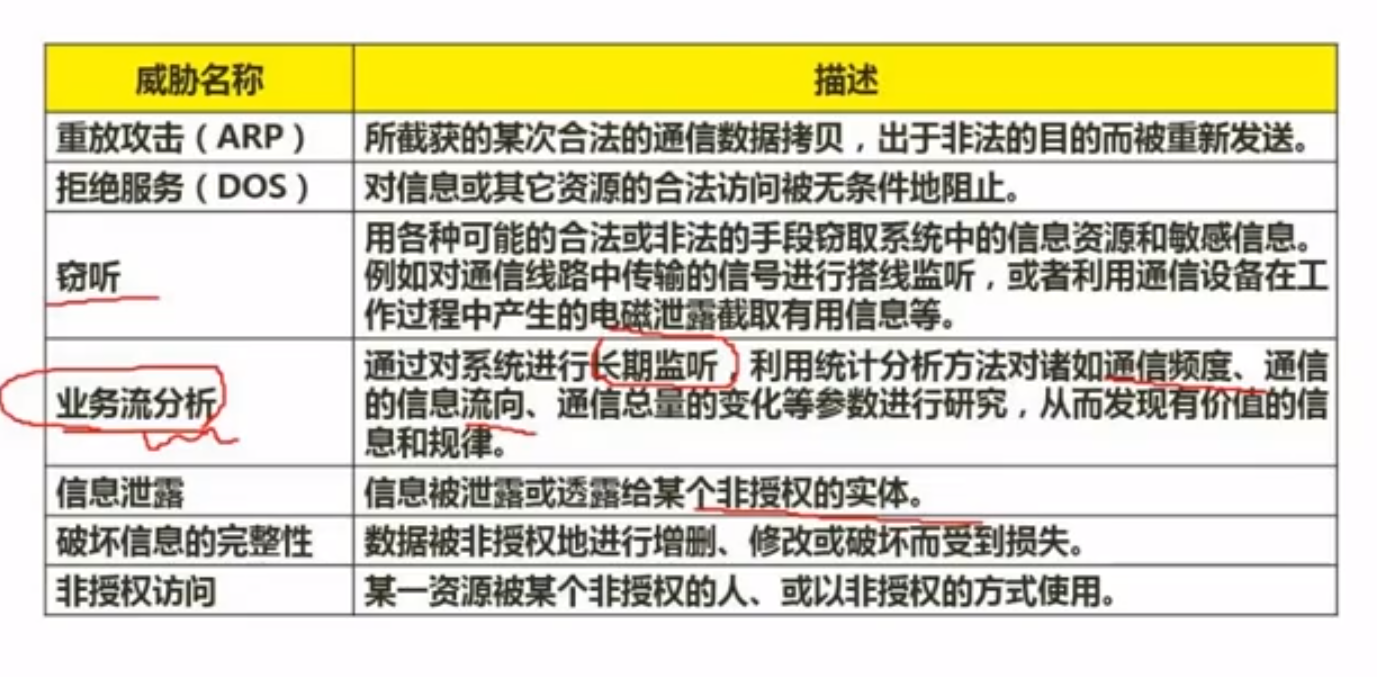

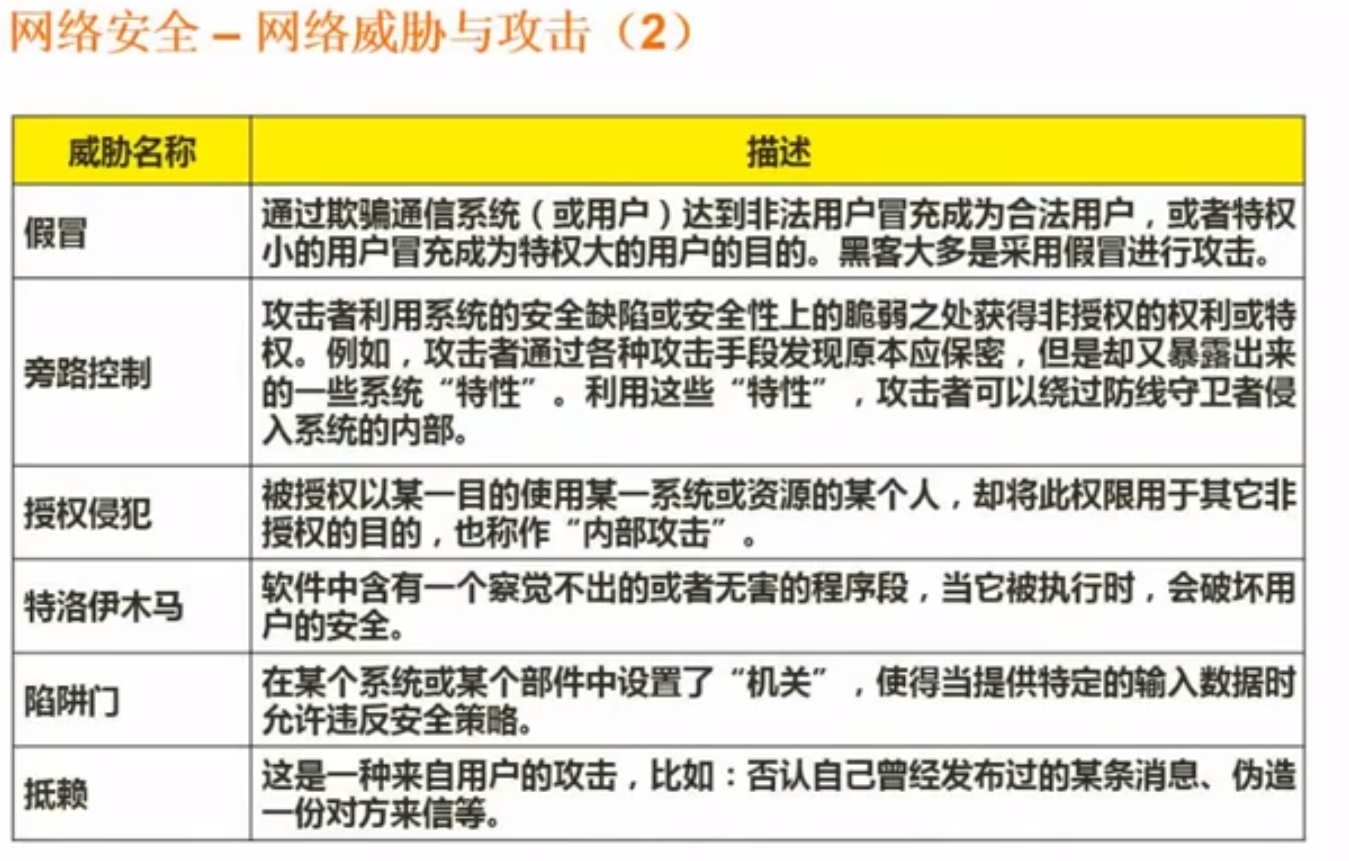

5.7、网络威胁与攻击

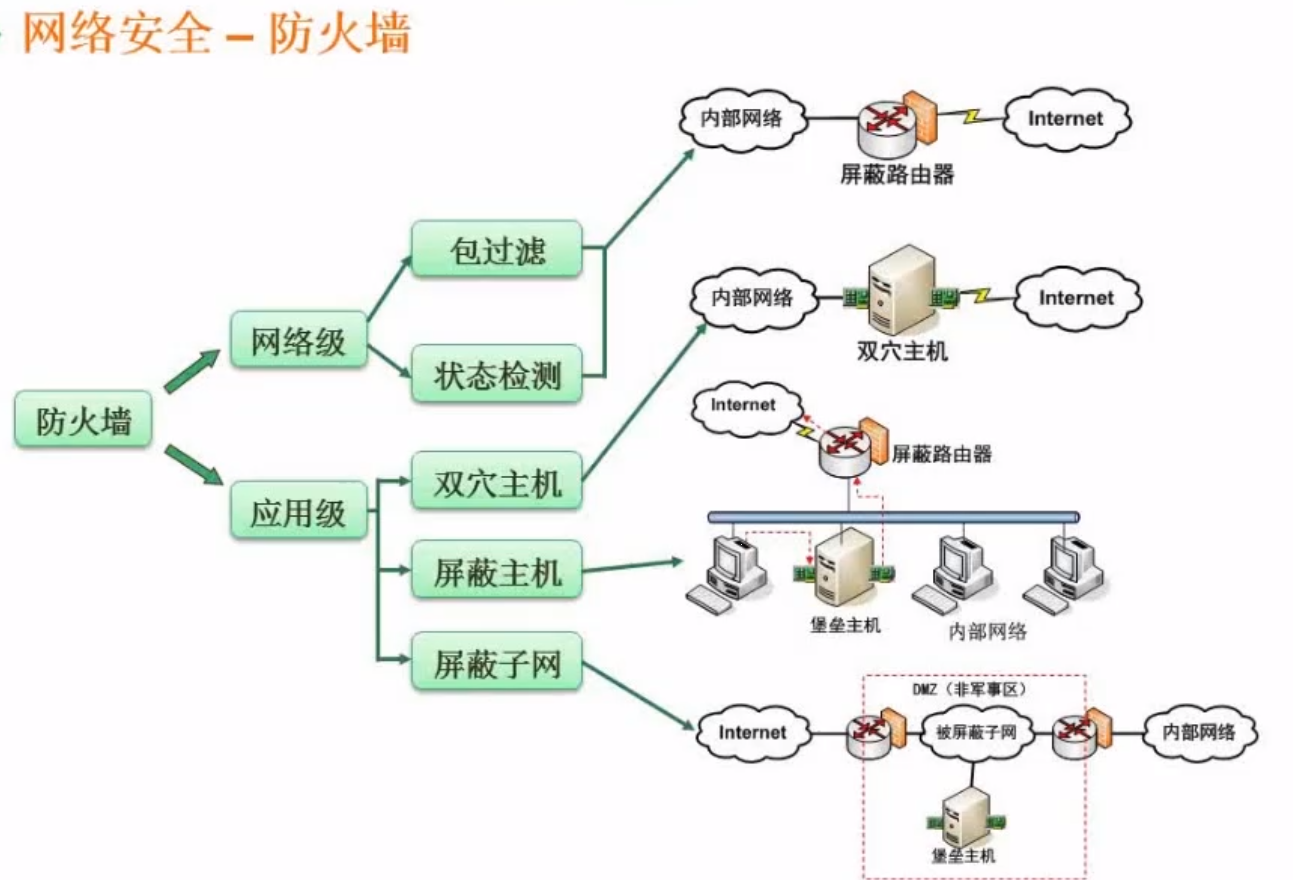

5.8、防火墙

-

网络级的防火墙的层次比较低 ,效率比较高

- 比较简单

- 可以把指定来源的网络包给丢掉,从而进行拦截

- 仅仅进行检测来源,而不对内部信息进行检测

-

应用级的防火墙,是顶层的,层次比较高,效率会比较低

- 比较复杂

- 应用级的防火墙会进行开箱检测

- 屏蔽子网:相当于设计了两道防火墙

防火墙可以防外部攻击,但是不能够防护外部攻击